年底了,黑客也要冲业绩?

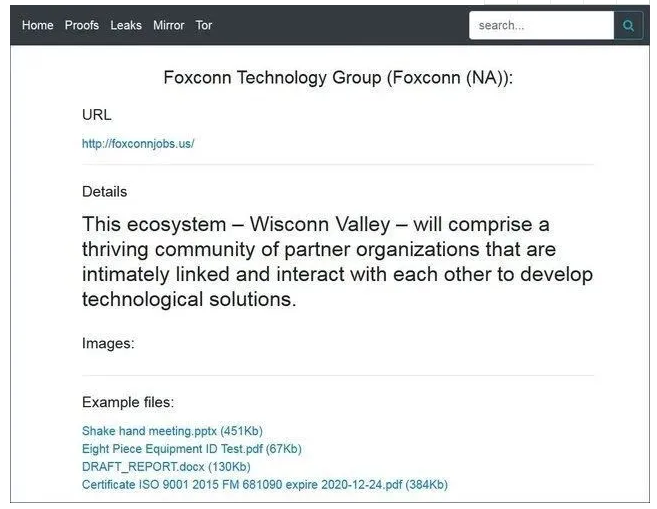

近日,据外媒Bleeping Computer报道,11月29日感恩节期间,富士康位于墨西哥的工厂遭到了Doppelpaymer勒索病毒攻击,黑客入侵并加密了约1200台服务器,窃取了约100GB的运营相关资料,导致部分设备短暂出现问题。

此次事故中臭名昭著的Doppelpaymer病毒,自2019年6月份以来一直活跃至今,该病毒最早被发现时,主要通过RDP暴力破解和垃圾邮件进行传播,涉及了包括美国德克萨斯州埃德库奇市、智利农业部和德国杜塞尔多夫医院等一系列的恶意勒索事件。

联软科技通过分析常见勒索病毒攻击及传播情况,可将初期攻击过程概括为外部攻击、病毒植入、文件加密及内部扩散四个过程:

◆外部攻击阶段中,病毒通过钓鱼邮件、网页木马、移动存储介质、破解软件等手段进入企业内部。

◆病毒植入阶段中,通过恶意脚本、命令等手段将病毒文件下载到目标设备。

◆文件加密阶段中,通过各类加密算法对终端重要文档进行非对称加密。

◆内部扩散阶段中,通过暴力破解、RDP攻击、弱口令攻击等手段实现横向扩散。

勒索病毒攻击不单单是简单的利用单个系统或应用漏洞,而是通过多种手段,综合利用企业安全漏洞的过程。因此,勒索病毒的防御也不是简单的通过一套防病毒或其它系统就可以实现防御的。防勒索的核心就是提高企业整体安全防护能力,重点在于传播途径的控制和病毒入侵的追溯。

联软通过“五招”帮助企业“杀毒”,做好勒索病毒感染和传播的防御行动。

1、入口控制

通过入口控制,可以对现已知勒索病毒利用的漏洞进行强制修复和查漏补缺,并防御非法人员接入企业内部网络。

2、沦陷检测

通过特征检测、幻影、面包屑诱饵等多种手段,发现网络、终端侧异常行为,快一步发现勒索病毒。

3、扩散控制

联软通过构建企业统一文件传输通道,在控制病毒传播端口的同时,满足内部文件传输需求。

4、威胁追溯

针对终端所有行为信息进行采集,通过多终端、多事件、多时间点关联整理,使用各种数据分析技术检测可疑系统行为,追溯攻击路径,协助企业修复漏洞。

5、意识宣传

利用终端屏保、消息通知、公告、手册等多种方式进行安全意识宣传,提供企业员工安全意识。

面对勒索病毒愈演愈烈的情势,联软将帮助企业全面做好安全防护。前不久,联软科技与安天签署了战略合作协议,安天在威胁对抗能力方面有20年积累,在恶意代码查杀、主防驱动、分布式防火墙等方面有明显的能力优势。双方的深度合作将助力企业建立包括防范勒索病毒等在内的全方位的安全体系,联软也一直坚持为客户提供高价值的技术和服务,为企业网络安全保驾护航。