【漏洞通告】Windows Print Spooler远程代码执行漏洞POC公开(CVE-2021-1675)

近日,联软科技应急中心监测到安全研究人员在GitHub上公开了CVE-2021-1675 Windows Print Spooler远程代码执行漏洞POC。

漏洞描述

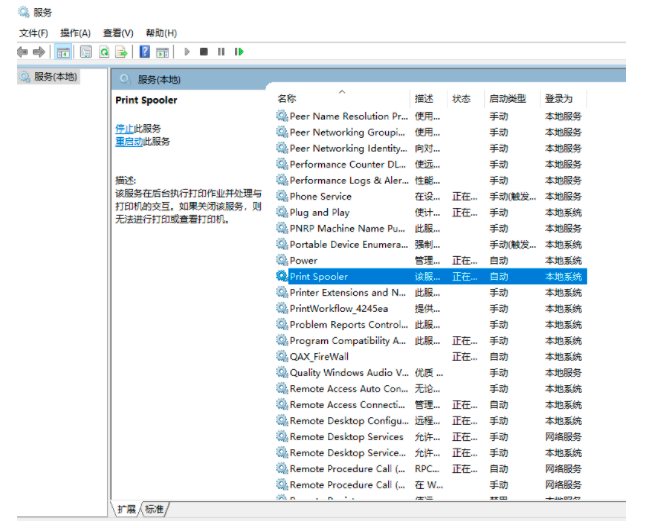

Print Spooler是Windows系统打印后台处理程序服务,用于处理后台执行打印作业的相关任务。

●2021年6月8日,微软官方发布安全补丁更新,其中修复了一处存在于 Windows Print Spooler的权限提升漏洞(CVE-2021-1675)。

●2021年6月21日,微软官方发布安全补丁更新,其中修复了一处存在于 Windows Print Spooler 的远程命令执行漏洞(CVE-2021-1675)。

●2021年6月29日,华为未然实验室监测到安全研究人员在Github上公开了漏洞利用分析代码,作者删除后依旧被fork广泛传播,并衍生出多种利用代码,利用简单,影响广泛。

漏洞成因分析

CVE-2021-1675漏洞是由于Windows Print Spooler打印机程序中存在权限绕过问题,进而导致远程代码执行。攻击者通过该漏洞可以完成本地权限提升或者远程代码执行。由于SeLoadDriverPrivilege中存在鉴权缺陷,攻击者可以实现远程代码执行,如果在域环境中,攻击者可以利用域内已控制的普通用户权限,通过RPC触发 RpcAddPrinterDrive 绕过安全检查并在域控植入恶意驱动程序,实现远程代码执行,从而控制整个域环境。

漏洞影响范围

Windows Server 2019 (Server Core installation)

Windows Server 2019

Windows Server 2016 (Server Core installation)

Windows Server 2016

Windows Server 2012 R2 (Server Core installation)

Windows Server 2012 R2

Windows Server 2012 (Server Core installation)

Windows Server 2012

Windows Server 2008 R2 for x64-based Systems Service Pack 1 (Server Core installation)

Windows Server 2008 R2 for x64-based Systems Service Pack 1

Windows Server 2008 for x64-based Systems Service Pack 2 (Server Core installation)

Windows Server 2008 for x64-based Systems Service Pack 2

Windows Server 2008 for 32-bit Systems Service Pack 2 (Server Core installation)

Windows Server 2008 for 32-bit Systems Service Pack 2

Windows Server, version 2004 (Server Core installation)

Windows RT 8.1

Windows 8.1 for x64-based systems

Windows 8.1 for 32-bit systems

Windows 7 for x64-based Systems Service Pack 1

Windows 7 for 32-bit Systems Service Pack 1

Windows 10 Version 1607 for x64-based Systems

Windows 10 Version 1607 for 32-bit Systems

Windows 10 for x64-based Systems

Windows 10 for 32-bit Systems

Windows Server, version 20H2 (Server Core Installation)

Windows 10 Version 20H2 for ARM64-based Systems

Windows 10 Version 20H2 for 32-bit Systems

Windows 10 Version 20H2 for x64-based Systems

Windows 10 Version 2004 for x64-based Systems

Windows 10 Version 2004 for ARM64-based Systems

Windows 10 Version 2004 for 32-bit Systems

Windows 10 Version 21H1 for 32-bit Systems

Windows 10 Version 21H1 for ARM64-based Systems

Windows 10 Version 21H1 for x64-based Systems

Windows 10 Version 1909 for ARM64-based Systems

Windows 10 Version 1909 for x64-based Systems

Windows 10 Version 1909 for 32-bit Systems

Windows 10 Version 1809 for ARM64-based Systems

Windows 10 Version 1809 for x64-based Systems

Windows 10 Version 1809 for 32-bit Systems

修复方法

1. 及时更新Windows安全补丁。

目前微软官方已经针对该漏洞发布补丁,下载链接:

https://msrc.microsoft.com/update-guide/en-US/vulnerability/CVE-2021-1675,及时更新补丁能有效的修复该漏洞。

2. 临时防护措施、关闭打印机服务。

如果无法及时更新补丁,可以临时关闭打印机服务,防护该漏洞。首先在系统服务应用中找到Print Spooler打印机服务,如下图所示:

然后暂停打印机服务,如下图所示:

总结

联软科技终端安全管理系统,提供补丁自动下发批量安装及终端服务启动管理等相关安全管理功能,可检测、统计、分析终端补丁安装率、服务启动状态,极大地提升了终端安全管理的效率、并确保安全措施的有效性,提升安全管理质量。