新观点| 对照物理世界看网络空间防勒索策略

在当今网络空间世界,勒索病毒已是最猖獗和最具破坏力的病毒。信息安全界各专业人士在研究如何彻底剿灭此类病毒时,也曾推出各种防勒索方案,但实际上我们仍然可以频频听到勒索病毒攻击事件,其中不乏知名大公司大企业,而且被勒索的金额通常巨大。

关于勒索病毒最近最热的新闻莫过于今年2月英国政府刚宣布控制了Lockbit组织,而一周后该组织官宣复活,并且提出会针对政府进行报复,勒索病毒的猖獗程度和杜绝难度可见一斑。

网络空间战一直以来被冠以“没有硝烟的战争”,但由于网络空间属于虚拟世界,在探讨网络空间的问题时总是让人感觉缺乏实在感,仿佛蒙上了一层面纱,很难窥探其真实面貌。通过对照现实物理世界,我们尝试拨开迷雾。

2023年刚刚过去的新冠抗疫就是发生在物理世界的一次真实的、没有硝烟的战争。中国政府在抗疫过程中走出了中国抗疫模式,保证中国经济和社会秩序井然,展示了强大的应对能力和组织执行力,在全世界抗疫中交出来高水平的答卷,赢得了世卫组织的高度认可。我们依据时间线来梳理一下这次抗疫中的关键事件。

1.“吹哨人”在重灾区武汉率先拉响警报,该病毒会危害人类健康导致死亡;

2.人类对该病毒基本属于未知,暂无特效药物,武汉选择火速率先封城,切断人员进出流动,避免扩散全国;

3.由于没有被第一时间检测和发现,封城之前实际上病毒携带人已经流出和逃逸,各地相继出现病例,各地相继宣布封城;

4.随着感染案例持续扩散,各地开始停工停产,居家隔离,基于楼栋进行隔离,控制人员流动和扩散,并上门排查上报健康状况,手动排查行程(是否有流动过或到过疫区),将症状者拉到专门的区域进行隔离;

5.科研机构开始紧急研究病毒,试图了解病毒,搞清病毒源头,病毒特征,治疗方法和特效药物等;

6.基于已有的知识开始上防护措施,要求戴口罩,洗手,酒精消毒,全社会教育推广,旨在减少传播;

7.监测各地新增病例以及治愈数据,开始逐步解封,复产复工;

8.科技手段核酸检测和行程码,健康码等出现,大幅提升检测效率,大大降低漏报、瞒报和绕过物理关卡导致的病毒流动可能性;

9.国外大规模爆发,各地封锁海关,加强入境健康排查和隔离观察;

10.防疫政策开始改变,不再大面积封城,只封锁发现病例附近区域,清零后解封,最大保证社会经济生活正常;

11.疫苗出现,全民开始推行接种,但由于病毒变种较多,也无法保证能免疫所有病毒,未知变种仍有感染的可能性(后续也验证了);

12.随着病毒毒性减弱,全员放开,抗疫结束;

13.至今仍无产生新冠特效药。

勒索病毒作为虚拟世界的病毒,除了病毒的载体和物理世界的新冠不同,其它基本上有相当程度的相似性:

1.都有极高的破坏性。新冠危害人的健康和生命,勒索病毒破坏数据的可用性和保密性;

2.都会出现大规模爆发的可能性。新冠危害社会安全和经济,勒索病毒导致企业业务中断;

3.都具有很强的传播能力。勒索病毒甚至有很多是主动传播;

4.都有大量的未知和变种,同时无法找到源头和清理源头。

联软科技基于对勒索病毒特点和市面上现有解决方案的分析,我们发现如下问题:

现有方案基本都在强调基于病毒的检测发现和响应能力以及数据备份来构建方案,例如杀毒强调病毒库多少,病毒库更新多快,基于行为检测的技术(各种DR,态感等)在强调规则多,运算模型强大,而数据备份也在强调可以做到按天恢复数据。

但实际上勒索病毒最难防范的地方在于它的不确定性。由于其背后是巨大的经济利益,勒索病毒基本已经形成产业化,有专门的病毒研究、制造和主动传播分工合作,会针对当前的防御体系和防御技术,专门研究防御阵线漏洞和各种突破防御逃脱制裁的方式。而对比单一企业与勒索产业团队在安全力量上的配置,前者基本处于力量失衡,大有道高一尺,魔高一丈的态势。所以,企业的安全检测响应防御防线屡被攻破,勒索事件频频发生,不少企业经济损失惨重。

其次基于数据备份的恢复技术,在遇到业务系统被加密时,即使数据备份到天,也难以快速恢复业务。

基于以上原因,联软科技结合物理世界战争的思维提出了基于防止企业大面积中勒索病毒的网络安全底座方案。

该方案具有如下特点:

1.基于战争思维,利用网络空间中的“地利”与“人和”,构建防御体系,不追求“零伤亡”,保证主力部队不会被歼灭,实现底线安全风险管控。

2.重点关注业务连续性保护,通常企业由于大规模中勒索病毒导致生产业务停摆的损失远大于勒索金额,这一点在当前很容易被忽视。

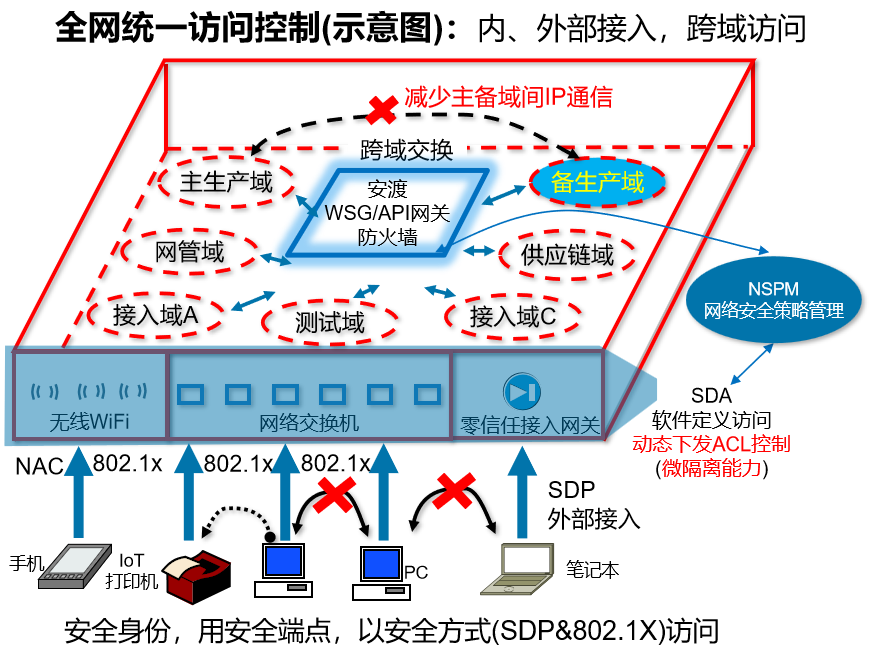

3.该方案基于网络访问控制技术,结合软件定义的策略,联动网络空间内的网络设备(如交换机、防火墙、网关等),可随时按需构造一个个灵活的隔离空间,通过切断域的网络访问将病毒控制在隔离区域,控制病毒大规模扩散和横向移动(新冠病毒的抗疫过程也验证了这种随时按需隔离的措施是控制病毒扩散的唯一有效手段)。

4.通过重要业务系统的备份域而不是数据备份,来保证主营业务的连续性。

5.在划分域的基础上,再通过域间访问策略和通道的收敛,来降低管控的难度,同时也便于可视化。

6.通过策略的可视化,来及时发现人为的配置错误,预测可能存在的配置风险。

7.在访问权限较大的网管域,业务连续性影响较大的备份域,设置以主动欺骗技术为主的产品,加强对勒索病毒的发现。